| Команда | Описание |

|---|---|

| jobs | Список всех задач |

| bg n | Помещает текущее или указанное задание в фоновый режим, где n - ID задачи |

| fg n | Выводит на передний план текущее или указанное задание, где n - ID задачи |

| CTRL + Z | Останавливает задание на переднем плане и помещает его в фоновый режим |

| CTRL + C | Отправить сигнал о прерывание(завершение) процесса в на переднем плане |

| {command} & | запуск процесса в фоновом режиме |

| Ключ опции | Что делает |

|---|---|

| -A | Вывод пакетов в кодировке ASCI |

| -c n | перехватить n пакетов |

| -C n | создание дампа трафика определенного при размере, при генерации больше заданного создать новый файл для дампа, где n размер пакета по умолчанию указывается 1000000 байт Добавив к значению суффикс k/K, m/M или g/G, единицу измерения можно изменить на 1,024 (КиБ), 1,048,576 (МиБ) или 1,073,741,824 (ГиБ) соответственно. |

| -D | вывести список сетевых интерфейсов |

| -e | выводить информацию уровня соединения для каждого пакета, это может быть полезно, например, для отображения MAC адреса |

| -n | не отображать домены |

| -K | не проверять контрольные суммы пакетов |

| -w {название дампа}.pcap | запись вывода в файл |

| -r {название дампа}.pcap | чтение дампа созданного с помощью ключа -w |

| -v -vv -vvv | Более подробный вывод, желательно устанавливать -vvv, для дальнейшей работы |

| -q | выводить минимум информации |

| ключ | Что делает |

|---|---|

| -p | порт ssh на удаленной системе |

| -r | рекурсивное копирование |

| -С | Сжатие при передаче на удаленное устройство |

| -i n | использование ключа авторизации, где n путь к файлу ключа |

| -1 | использовать SSH 1 |

| -2 | использовать SSH 2 |

| -4 | использовать IPv4 |

| -6 | использовать IPv6 |

| -o ssh\_option | Возможность использовать дополнительные опции реализованные в протоколе SSH, на месте ssh\_option используется ключи используемые ssh клиентом |

| -q | Тихий режим ничего не выводится во время передачи |

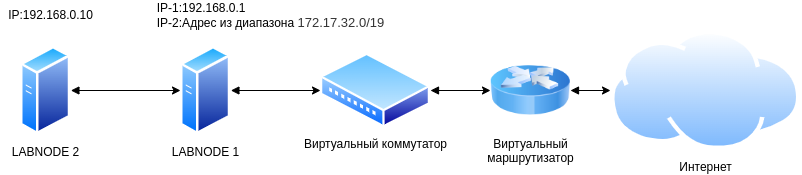

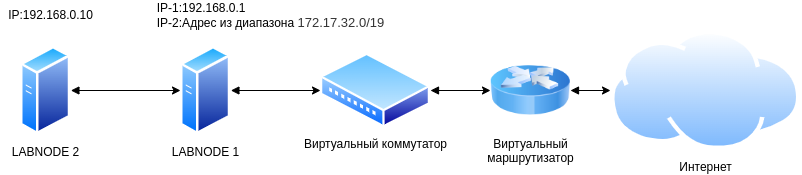

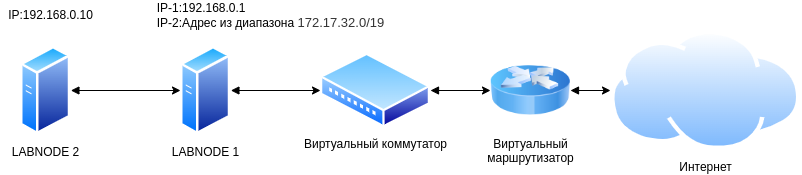

| Название интерфейса в примере | К какой сети относится адрес |

|---|---|

| eth1 | 172.17.32.0/19 |

| eth0 | 192.168.0.0/24 |

| № | Логин | Пароль |

|---|---|---|

| 1 | 100 | 123 |

| 2 | 101 | 123 |

| Логин | Пароль |

|---|---|

| admin | admin |

| Логин | Пароль |

|---|---|

| admin | labpass1! |